Das User Datagram Protocol (UDP) ist ein verbindungsloses, unzuverlässiges Protokoll, das in Computernetzwerken verwendet wird. Es arbeitet auf der Transportebene des Internet-Protokolls (IP) und ermöglicht eine schnelle, effiziente Datenübertragung über verschiedene Netzwerke. Im Gegensatz zu TCP – seinem zuverlässigeren Gegenstück – bietet UDP keine zuverlässige Ende-zu-Ende-Funktion oder Flusskontrolle.

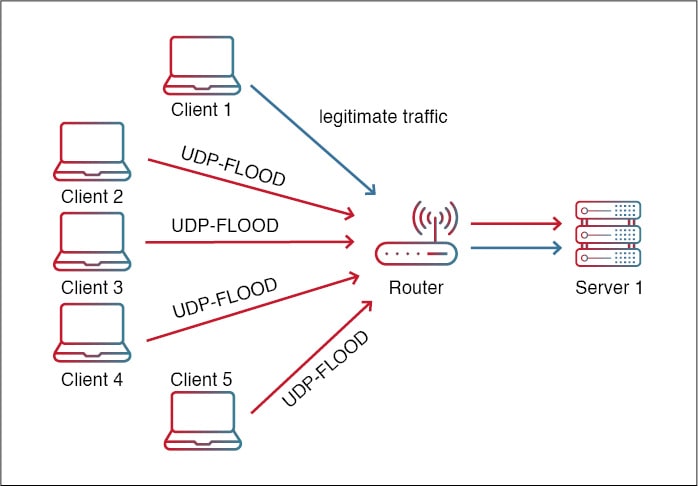

Ein UDP-Flood-Angriff ist eine Art von DDoS-Angriff (Distributed Denial-of-Service), bei dem ein Angreifer eine große Anzahl von UDP-Paketen (User Datagram Protocol) an einen Zielport sendet, wodurch der Server überlastet wird und nicht mehr in der Lage ist, auf berechtigte Requests zu reagieren. Dies führt dazu, dass das Zielsystem nicht mehr reagiert.

Learn more in our detailed guide to DDoS examples.

Bei einem UDP-Flood-Angriff wird ein Zielsystem mit UDP-Paketen (User Datagram Protocol) überflutet. Ein Angreifer sendet eine große Anzahl von UDP-Paketen mit zufälligen Daten an den Zielport.

Der empfangende Host prüft unerreichbare Applikationen und Ports (vom Angreifer entwickelt), die mit diesen Datagrammen verbunden sind, und antwortet mit einer „Destination Unreachable“-Antwort. Die Angreifer können auch die antwortende IP-Adresse manipulieren, sodass diese ebenfalls unerreichbar ist. Da immer mehr derartige Pakete empfangen werden, wird der Server überflutet und ist nicht mehr in der Lage, berechtigte Requests zu bearbeiten oder auf andere Client-Requests zu reagieren.

Ein UDP-Flood-Angriff kann durch eine Reihe von Methoden abgemildert werden. Eine der wirksamsten Maßnahmen ist die Einführung einer Ratenbegrenzung für den eingehenden Datenverkehr. Ratenbegrenzung ist eine Methode zur Begrenzung der Anzahl an Paketen durch den Server, die über einen bestimmten Zeitraum von jeder einzelnen Quelladresse gesendet werden. Die Ratenbegrenzung kann jedoch den berechtigten Datenverkehr bei Überlastungen verhindern.

Die Lösungen für den DDoS-Schutz (DefensePro, Cloud DDoS-Schutzdienst), WAF (AppWall und Cloud WAF) sowie die Applikationsbereitstellung (Alteon mit integrierter WAF) von Radware mildern UDP Flood-Angriffe ab, indem sie maschinelles Lernen und verhaltensbasierte Algorithmen zum Erkennen von berechtigten Verhaltensprofilen nutzen und schädliche Angriffe automatisch blockieren. Radware verwaltet Benutzerverbindungen effektiv, ohne berechtigte Requests zu beeinträchtigen. So wird die Schutzgenauigkeit erhöht, während Fehlalarme und Unterbrechungen für berechtigte Benutzer minimiert werden.

Related content: Read our guide to TCP flood attacks.