A web application firewall (WAF) is a hardware appliance, virtual appliance or cloud-based service that resides in front or before the web-facing applications to detect and protect against a variety of malicious attacks. Eine WAF ist auf den Datenverkehr von Web-Applikationen (HTTP/S) ausgerichtet und schützt Anwendungen in Netzwerkbereichen mit Internetbezug.

Eine WAF kann viele Techniken verwenden, um zu verstehen, ob der Datenverkehr zu einer Applikation gelangen darf oder blockiert werden soll. Dazu gehören Verhaltensalgorithmen (Machine Learning und ein positives Sicherheitsmodell) oder ein negatives Sicherheitsmodell.

Zudem entwickeln WAF sich von eigenständigen Werkzeugen zu vollständig integrierten Angeboten zum Schutz von Web-Applikationen und APIs (WAAP) mit unterschiedlichen Funktionen wie Schutz von API, Bot-Management und Milderung, DDoS-Schutz auf Applikationsebene 7, Sicherheit von Web-Applikationen und mehr.

Runtime Application Self-Protection (RASP) ist ein Agent oder eine verknüpfte Bibliothek, die eine bestimmte Anwendung in Echtzeit schützt. RASP-Tools und -Bibliotheken werden Teil der Applikation und müssen als Teil der Applikationslaufzeit ausgeführt werden. Dies hat Auswirkungen auf den Initialisierungsaufwand der Applikation sowie auf die Applikationsleistung.

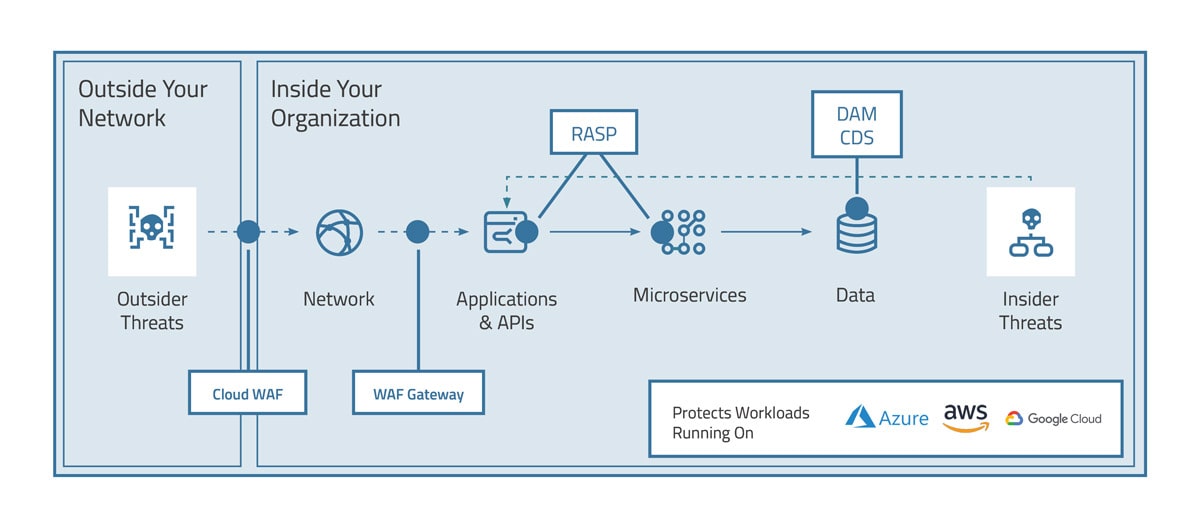

Die Umstellung von einer herkömmlichen WAF auf WAAP und die Erweiterung der Anwendungssicherheit durch RASP gilt bei den meisten Unternehmen als bewährte Methode. Dadurch schützt RASP Einzelapplikationen vor bestimmten Bedrohungen, während eine WAF oder WAAP alle webbasierten Anwendungen absichert.

In der Regel ist eine WAF/WAAP die wichtigste Abwehrmaßnahme, die zum Einsatz kommt, bevor eine Cyberbedrohung eine Applikation erreicht. RASP und die entsprechende Anwendungsprogrammierung schützen eine Applikation, wenn eine Cyberbedrohung die Anwendung erreicht.

Je nach Ausführung einer WAF oder WAAP und ihren Möglichkeiten können WAF und WAAP auch viele der RASP-Funktionalitäten umfassen oder selbst RASP-Bibliotheken verwenden.

Vergleichstabelle: WAF vs. RASP

| |

WAF |

RASP |

| Schwerpunkt |

Web-Applikationen |

Einzelapplikation |

| So funktioniert es |

Inline- oder Out-of-Path-Überprüfung des Datenverkehrs für API und Applikationen |

Datenverkehr einer Applikation in Echtzeit |

| Schutz |

Sowohl verhaltensbasiert als auch statisch über zahlreiche Web-Applikationen hinweg |

Heuristische und statische Prüfungen von Eingabedaten |

| Bereitstellung |

Eigenständig mit hybrider Topologie |

An einem gemeinsamen Standort mit der geschützten Applikation oder als mit ihr verknüpfte Bibliothek |

| Sichtbarkeit und Protokollierung |

Applikationsübergreifend |

Für eine bestimmte Applikation |

Weitere Ressourcen