Eine Web Application Firewall (WAF) ist ein Hardware-Gerät, ein virtuelles Gerät oder ein cloudbasierter Dienst, der vor oder in webbasierten Anwendungen installiert wird, um unterschiedliche bösartige Angriffe zu erkennen und zu verhindern. Eine WAF ist auf den Datenverkehr von Web-Applikationen (HTTP/S) ausgerichtet und schützt Anwendungen in Netzwerkbereichen mit Internetbezug.

Eine WAF kann viele Techniken verwenden, um zu verstehen, ob der Datenverkehr zu einer Applikation gelangen darf oder blockiert werden soll. Dazu gehören Verhaltensalgorithmen (Machine Learning und ein positives Sicherheitsmodell) oder ein negatives Sicherheitsmodell.

Zudem entwickeln WAF sich von eigenständigen Werkzeugen zu vollständig integrierten Angeboten zum Schutz von Web-Applikationen und APIs (WAAP) mit unterschiedlichen Funktionen wie Schutz von API, Bot-Management und Milderung, DDoS-Schutz auf Applikationsebene 7, Sicherheit von Web-Applikationen und mehr.

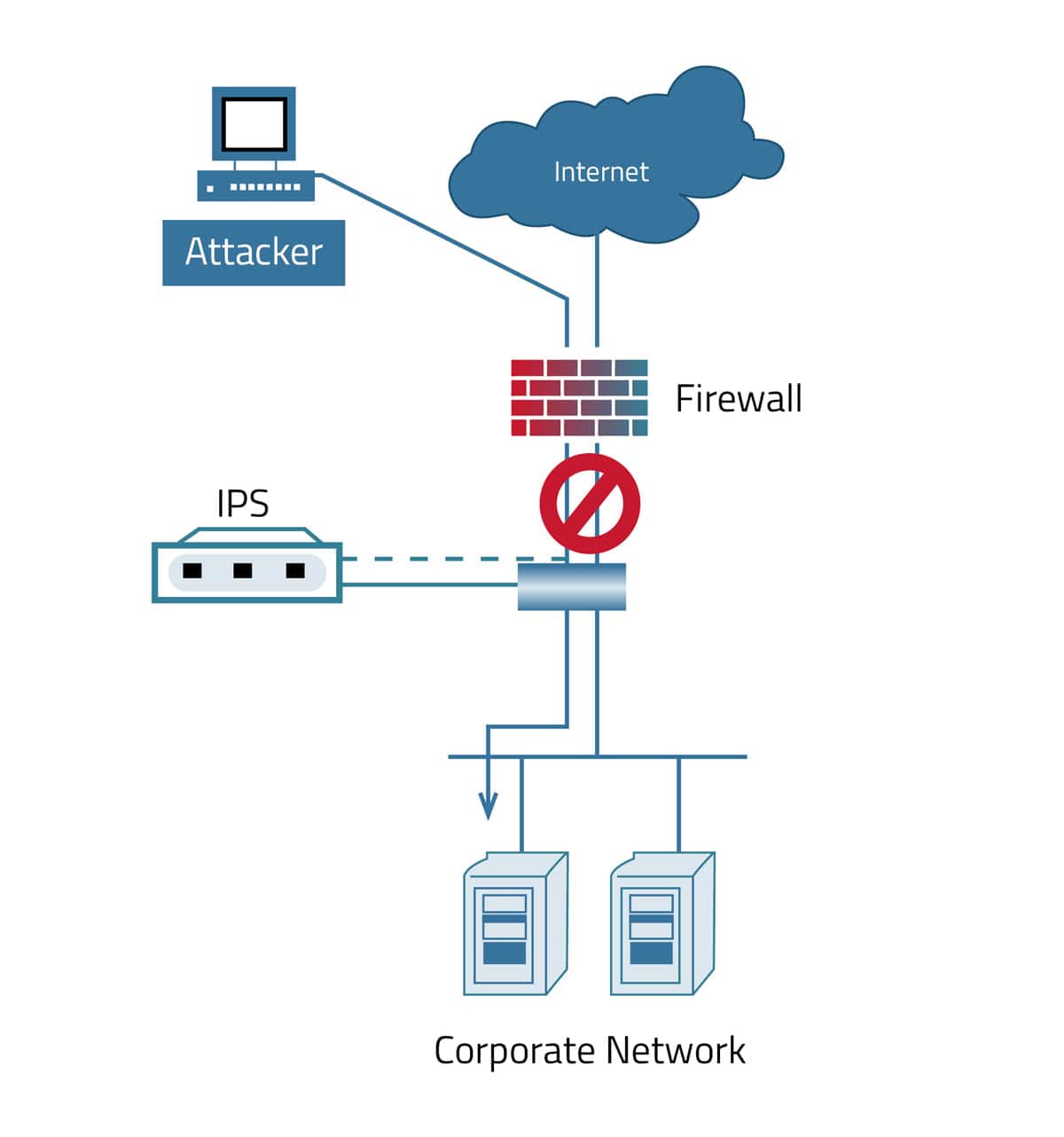

Ein Intrusion Prevention System (IPS) ist ein Gerät für die Netzwerksicherheit, das ein Netzwerk an strategischen Punkten auf bösartige Aktivitäten prüft und entsprechend der Konfiguration bösartigen Datenverkehr meldet, blockiert oder unterbindet. IPS werden in einem Netzwerk meist hinter einer Firewall und vor einer WAF eingesetzt.

Ein IPS ergänzt eine WAF/WAAP-Lösung. Meist werden sie in Kombination eingesetzt. WAF-Implementierungen schützen den Datenverkehr von Web-Applikationen. IPS-Implementierungen scannen und schützen auf Netzwerkebene, indem sie sämtliche Datenpakete prüfen. Ein IPS wird in der Regel inline für den eingehenden Datenverkehr bereitgestellt, prüft den Großteil der Netzwerkprotokolle auf Bedrohungen und arbeitet auf der OSI-Ebene 4-7. WAF- und WAAP-Lösungen werden hauptsächlich hinter einem IPS für eingehenden Datenverkehr eingesetzt und überprüfen Anwendungen auf der OSI-Ebene 7 auf Bedrohungen.

Vergleichstabelle: WAF vs. IPS

| |

WAF |

IPS |

| Was leisten sie? |

Sie schützen Web-Applikationen vor Layer-7-Angriffen |

Sie schützen Netzwerke |

| Leistungsumfang |

Sitzungen auf OSI-Ebene 7 |

Datenpakete auf OSI-Ebene 4-7 |

| Protokolle |

HTTP/HTTPS |

Netzwerkprotokolle |

| Bereitstellung |

Inline oder Out-of-Path |

Hauptsächlich Inline |

| Verschlüsseln/Entschlüsseln |

Ja, SSL/TLS |

Nein |

| Bereitstellung |

Inline oder Out-of-Path |

Inline |

Weitere Ressourcen